Comprende los conceptos básicos del cryptojacking

Qué significa cryptojacking

Cuando preguntas “¿qué es el cryptojacking?”, estás hablando de una amenaza informática oculta en la que los delincuentes utilizan malware o scripts para secuestrar los recursos de cómputo de otras personas. En lugar de ejecutar la minería en sus propias y costosas máquinas, estos atacantes usan la CPU o GPU de tu dispositivo para generar monedas o tokens. Puede que no veas ventanas emergentes ni avisos—el proceso suele ejecutarse silenciosamente en segundo plano.

Como el cryptojacking puede funcionar sin ser detectado durante largos periodos, es un método favorito de los ciberdelincuentes que buscan ingresos pasivos. Tu dispositivo termina pagando la factura de energía y el coste de rendimiento. Desde ordenadores de sobremesa hasta teléfonos móviles e incluso dispositivos de hogar inteligente pueden convertirse en objetivos si no están bien protegidos.

Ejemplos en el mundo real

Imagina que navegas por un sitio que parece de confianza. Podría ser un portal de noticias o un foro para principiantes en crypto. Un solo clic activa un script oculto en tu navegador. El malware empieza a minar sin lanzar ninguna alarma. Tú sigues leyendo artículos, sin darte cuenta de que tu CPU se está sobrecalentando—y de que la batería se agota más rápido de lo normal.

Otro escenario es un archivo adjunto malicioso en un correo electrónico. Abres un archivo que crees seguro, pero ese archivo instala un bot de cryptojacking. Este bot busca recursos ociosos y devora ciclos de CPU cada vez que no estás mirando. A partir de ese momento, el rendimiento de tu dispositivo se vuelve errático, puede que tus facturas de energía suban, y el dinero generado va a parar a una billetera anónima.

Por qué es una amenaza en aumento

El cryptojacking resulta muy atractivo para los ciberdelincuentes porque implica un riesgo relativamente bajo frente a otros ataques. En lugar de anunciarse con ventanas de ransomware, simplemente roban tus recursos de forma silenciosa y mantienen un flujo de ingresos constante. A medida que las criptomonedas ganan popularidad, también aumenta el incentivo para minarlas de forma ilegal.

Otro motivo de este aumento es la variedad cada vez mayor de dispositivos digitales. Hoy en día, puedes tener varios smartphones, tablets, portátiles y televisores inteligentes. Cada uno es un posible objetivo de cryptojacking si está conectado a internet y no cuenta con buenas prácticas de ciberseguridad.

Detecta las señales de advertencia

Indicadores clave

Conocer los síntomas del cryptojacking es fundamental. Puedes notar:

- Lentitud inexplicable. Incluso tareas sencillas—como navegar o abrir documentos—tardan una eternidad.

- Sobrecalentamiento. Los ventiladores giran más rápido de lo habitual o tu móvil se calienta mucho al tacto.

- Alto consumo de batería. Los dispositivos móviles pierden carga mucho más rápido que en un uso normal.

- Facturas de electricidad elevadas. Los PCs de sobremesa o equipos de minería consumen más energía cuando los scripts de cryptojacking se ejecutan en segundo plano.

Si sospechas que algo no va bien, estas señales suelen ir acompañadas de actividad inusual en el navegador o bloqueos aleatorios del sistema. Al reconocer estas alertas a tiempo, podrás tomar las medidas adecuadas para eliminar el software malicioso antes de que cause daños.

Herramientas para detectar cryptojacking

Una de las formas más sencillas de confirmar un caso de cryptojacking es supervisar los parámetros de rendimiento. Varias herramientas y tácticas pueden ayudarte:

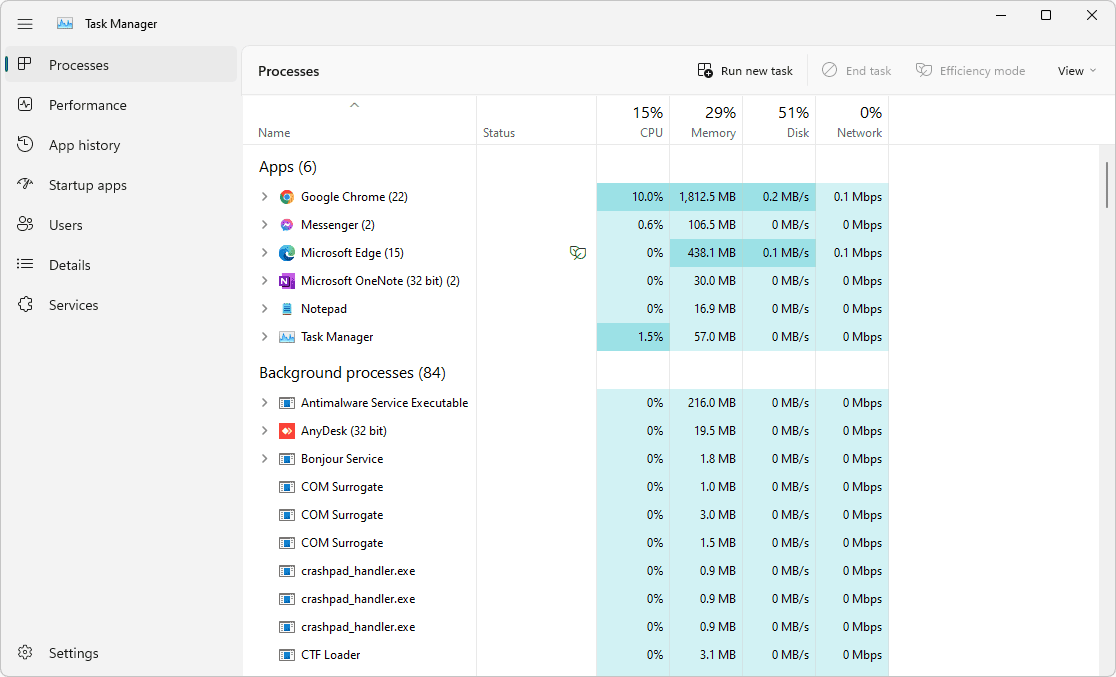

Monitores de uso de CPU

Puedes comprobar el uso de CPU desde el Administrador de tareas (Windows) o el Monitor de actividad (macOS). Si ves un uso elevado de CPU incluso cuando tienes pocas aplicaciones abiertas, es una señal típica de algún script de cryptojacking. Vigila los procesos sospechosos que no reconozcas.

Software antimalware

La mayoría de las suites modernas de antivirus o antimalware ya incluyen protección frente al cryptojacking. Monitorizan firmas maliciosas conocidas y pueden marcar o poner en cuarentena los scripts de minería. Recuerda mantener estas herramientas actualizadas para que puedan reconocer nuevas amenazas.

Extensiones de navegador

Algunas extensiones de navegador pueden bloquear o detectar scripts de minería en sitios web. Estas extensiones impiden que scripts maliciosos secuestren tu navegador. Son útiles si visitas muchos sitios a diario y quieres una defensa rápida contra el cryptojacking.

Protege tus dispositivos y tus datos

Mejores prácticas

La prevención del cryptojacking empieza por una buena higiene digital. Concéntrate en estos hábitos rutinarios:

Actualizaciones periódicas

Los atacantes suelen explotar vulnerabilidades conocidas en sistemas operativos, navegadores o plugins. Al aplicar las actualizaciones en cuanto estén disponibles, cierras posibles puertas de entrada. Puede parecer un paso rutinario, pero los parches son esenciales para tapar agujeros de seguridad.

Wi-Fi segura

Las redes Wi-Fi públicas gratuitas pueden ser un campo de juego para los atacantes. Si te conectas a una red insegura en una cafetería o en el aeropuerto, valora usar una VPN (Red Privada Virtual) para cifrar tus datos. Esto dificulta mucho que los delincuentes cuelen scripts de cryptojacking en tu dispositivo.

Consejos adicionales

Cortafuegos

Un cortafuegos bien configurado puede bloquear tráfico sospechoso entrante o saliente. Aunque no detendrá todas las amenazas, es una capa adicional de defensa que ayuda a prevenir accesos no autorizados.

Gestión segura de contraseñas

Si reutilizas las mismas contraseñas en varios sitios, una sola filtración de datos puede exponer todas tus cuentas. Esto puede desembocar en cryptojacking u otros ataques contra cualquier dispositivo vinculado a esas cuentas comprometidas. Usa siempre contraseñas fuertes y únicas, o bien un gestor de contraseñas de confianza para mantenerlas seguras.

Red privada virtual

Como se mencionó, una VPN cifra tu conexión, especialmente en redes públicas. No elimina por sí sola el riesgo de cryptojacking, pero sí reduce la probabilidad de que los atacantes intercepten tu tráfico o inserten scripts maliciosos mientras navegas.

Explora los exchanges cross-chain para operar con seguridad

El cryptojacking no solo afecta a tus tenencias actuales, sino que también puede dificultar tu capacidad de explorar nuevos proyectos o mover tus activos de forma eficiente. Conocer formas más seguras de intercambiar criptomonedas puede ayudarte a reducir riesgos. Un buen servicio cross-chain te permite pasar de una red a otra sin pasos complicados ni comisiones infladas.

Por qué importa el cross-chain

En un mercado tan rápido, puedes encontrar proyectos interesantes en distintas blockchains. Los exchanges cross-chain te permiten gestionar swaps de tokens de, por ejemplo, Ethereum a otra red de forma fluida. Esta agilidad hace que no quedes atado a una sola cadena, algo especialmente útil cuando quieres diversificar entre varios proyectos.

Una nota sobre xgram

Cuando quieras un swap cross-chain o tradicional rápido y eficiente, xgram puede ser una opción cómoda. A diferencia de muchas plataformas que exigen conectar una wallet, xgram te permite intercambiar criptomonedas sin vincular tu monedero personal. Esto ayuda a mantener tus claves privadas más seguras. Puedes completar operaciones entre distintas redes en un solo paso, y podría ahorrarte las comisiones que suelen acompañar al bridging. Al no obligarte a integrar wallets externas, xgram reduce los puntos de fallo que los atacantes pueden explotar. Usarlo para swaps del día a día puede ser una forma sencilla de gestionar tus activos y minimizar el riesgo de que scripts maliciosos intercepten tus transacciones.

Ventajas adicionales

Servicios como xgram también pueden ser una buena alternativa si te mueves mucho. Puedes iniciar sesión y completar operaciones sin tener que lidiar con mil extensiones de navegador o múltiples inicios de sesión, lo que reduce la superficie de ataque que los scripts de cryptojacking pueden aprovechar. Dicho esto, sigue siendo crucial aplicar los consejos de seguridad mencionados arriba—cualquier plataforma, por muy cómoda que sea, solo será tan segura como la higiene digital del usuario.

Resumen

El cryptojacking es una amenaza silenciosa que puede esconderse en una pestaña del navegador o secuestrar tu sistema sin previo aviso. La idea es sencilla: los atacantes aprovechan los recursos de tu dispositivo para minar criptomonedas para ellos. Si reconoces el bajo rendimiento, el aumento del consumo energético y los picos sospechosos de CPU, podrás detectar rápidamente la actividad maliciosa. Luego, aplicar buenas prácticas de ciberseguridad—análisis rutinarios, contraseñas fuertes, software actualizado y precaución con el Wi-Fi público—te ayuda mucho a mantener tus dispositivos a salvo.

Los exchanges cross-chain como xgram añaden un ángulo interesante a este tema al permitirte gestionar tu cripto con comisiones más bajas y menos integraciones de wallets, reforzando así tu postura de seguridad. Combinando mejores hábitos de seguridad con las plataformas de intercambio adecuadas, seguirás al mando, con el control total de tus dispositivos y tus transacciones.

Preguntas frecuentes

¿Qué es el cryptojacking en términos sencillos?

El cryptojacking ocurre cuando hackers instalan software oculto para minar criptomonedas en tu dispositivo sin tu permiso. Usan la potencia de tu CPU o GPU y, a menudo, pasan desapercibidos, dejándote con un sistema lento y facturas de energía más altas.¿Cómo detecto el cryptojacking en mi teléfono u ordenador?

Fíjate en problemas repentinos de rendimiento, sobrecalentamiento y un drenaje de batería más rápido. También puedes revisar el uso de CPU en el Administrador de tareas o el Monitor de actividad para ver si procesos desconocidos consumen muchos recursos.¿El cryptojacking es más común que otras amenazas informáticas?

Aunque el ransomware y el phishing se llevan muchos titulares, el cryptojacking también es frecuente. A los atacantes les gusta porque no se muestra con ventanas emergentes ni exigencias; mina crypto en silencio durante el mayor tiempo posible.¿Puedo evitar el cryptojacking solo con un antivirus?

Un antivirus o antimalware ayuda, pero también deberías mantener tu software actualizado, usar contraseñas fuertes y evitar enlaces sospechosos. Ese enfoque por capas reduce el riesgo de forma considerable.¿Los exchanges cross-chain ayudan a proteger mi cripto?

Los exchanges cross-chain pueden reducir algunos riesgos al simplificar las transacciones y disminuir el número de herramientas que necesitas. Por ejemplo, xgram no requiere conectar tu wallet personal, lo que reduce la exposición a posibles hackeos. Aun así, mantén siempre buenas prácticas de seguridad y elige plataformas de confianza para lograr la máxima protección.