Qu’est-ce que le cryptojacking ?

Comprendre les bases du cryptojacking

Le sens du cryptojacking

Quand tu demandes “qu’est-ce que le cryptojacking ?”, tu parles d’une menace informatique discrète où des pirates utilisent des malwares ou des scripts pour détourner les ressources de calcul d’autres personnes. Au lieu de miner sur leurs propres machines coûteuses, ces attaquants exploitent la puissance CPU ou GPU de ton appareil pour générer des coins ou des tokens. Tu ne vois souvent aucun pop-up ni avertissement—le processus tourne en arrière-plan, en silence.

Comme le cryptojacking peut rester actif longtemps sans être repéré, c’est une méthode appréciée des cybercriminels qui cherchent un revenu passif. Ton appareil se retrouve à payer la facture d’électricité et la perte de performance. Tout peut être visé : PC fixes, ordinateurs portables, smartphones et même objets connectés s’ils ne sont pas correctement sécurisés.

Exemples concrets

Imagine que tu navigues sur un site qui semble fiable. Ça peut être un média d’actualité ou un forum pour débutants en crypto. Un simple clic déclenche un script caché dans ton navigateur. Le malware commence à miner sans lever le moindre drapeau rouge. Tu continues à lire tes articles, sans te douter que ton CPU surchauffe—et que ta batterie fond plus vite que d’habitude.

Autre scénario : une pièce jointe malveillante reçue par e-mail. Tu ouvres un fichier qui paraît inoffensif, mais il installe un bot de cryptojacking. Ce bot traque les ressources inactives et consomme des cycles CPU dès qu’il en a l’occasion. À partir de là, ton appareil devient instable, ta consommation électrique peut grimper, et l’argent généré part vers un wallet anonyme.

Pourquoi la menace progresse

Le cryptojacking est attractif pour les cybercriminels car il comporte moins de risques que d’autres attaques. Plutôt que d’afficher des fenêtres de ransomware, ils se contentent de voler tes ressources en douce tout en encaissant un revenu constant. Avec la montée en puissance des cryptomonnaies, l’envie de miner des coins illégalement augmente aussi.

Autre facteur : la multiplication des appareils connectés. Tu peux avoir plusieurs smartphones, tablettes, laptops et TV connectées à la maison. Chacun de ces équipements est une cible potentielle pour le cryptojacking dès qu’il est relié à internet et mal protégé.

Repérer les signaux d’alerte

Signes clés

Connaître les symptômes du cryptojacking est essentiel. Tu peux remarquer :

- Des ralentissements inexpliqués. Même des tâches simples—comme naviguer sur le web ou ouvrir un document—deviennent très lentes.

- Une surchauffe. Les ventilateurs tournent à plein régime, ou ton téléphone devient anormalement chaud.

- Une batterie qui se vide vite. Les appareils mobiles perdent leur charge bien plus rapidement que d’habitude.

- Des factures d’électricité en hausse. Les PC de bureau ou les machines de minage consomment plus d’énergie quand des scripts de cryptojacking tournent en arrière-plan.

Si tu sens que quelque chose cloche, ces signes vont souvent de pair avec une activité étrange du navigateur ou des crashs aléatoires du système. En repérant ces alertes assez tôt, tu peux supprimer les logiciels malveillants avant qu’ils ne causent trop de dégâts.

Outils pour détecter le cryptojacking

Une des façons les plus simples de confirmer un cas de cryptojacking est de surveiller les performances. Plusieurs outils et approches peuvent aider :

Suivi de l’utilisation CPU

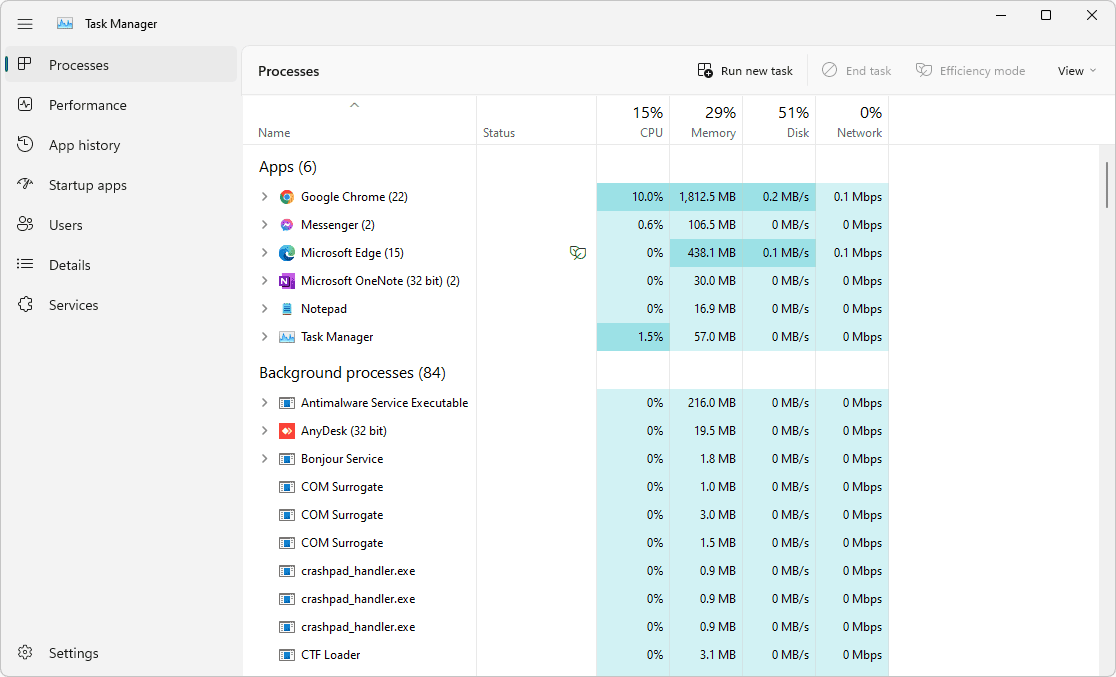

Tu peux vérifier l’utilisation du processeur via le Gestionnaire des tâches (Windows) ou le Moniteur d’activité (macOS). Si tu constates une forte utilisation CPU alors que peu d’applications sont ouvertes, c’est un signe classique de script de cryptojacking. Surveille les processus suspects que tu ne reconnais pas.

Logiciels anti-malware

La plupart des suites antivirus ou anti-malware modernes incluent désormais une protection contre le cryptojacking. Elles recherchent des signatures malveillantes connues et peuvent signaler ou mettre en quarantaine les scripts de minage. Pense à garder ces outils à jour pour qu’ils puissent détecter les nouvelles menaces.

Extensions de navigateur

Certains modules complémentaires de navigateur peuvent bloquer ou détecter les scripts de minage sur les sites web. Ces extensions empêchent les scripts malveillants de détourner ton navigateur. Elles sont utiles si tu visites beaucoup de sites chaque jour et que tu veux une protection rapide contre le cryptojacking.

Protéger tes appareils et tes données

Bonnes pratiques

La prévention du cryptojacking commence par une bonne hygiène numérique. Concentre-toi sur ces habitudes :

Mises à jour régulières

Les pirates exploitent souvent des failles connues dans les systèmes d’exploitation, les navigateurs ou les plugins. En installant les mises à jour dès qu’elles sont disponibles, tu colmates ces points d’entrée potentiels. C’est un geste un peu répétitif, mais essentiel pour corriger les failles de sécurité.

Wi-Fi sécurisé

Les réseaux Wi-Fi publics gratuits peuvent être un terrain de jeu idéal pour les attaquants. Si tu te connectes à un réseau non sécurisé dans un café ou un aéroport, utilise si possible un VPN (réseau privé virtuel) pour chiffrer ta connexion. Cela complique fortement la tâche des criminels qui voudraient injecter des scripts de cryptojacking sur ton appareil.

Conseils supplémentaires

Pare-feu

Un pare-feu correctement configuré peut bloquer du trafic entrant ou sortant suspect. Ce n’est pas une solution miracle, mais c’est une couche de défense supplémentaire pour limiter les accès non autorisés.

Gestion des mots de passe

Si tu réutilises les mêmes mots de passe partout, une seule fuite peut exposer tous tes comptes. Cela peut déboucher sur du cryptojacking ou d’autres attaques visant les appareils liés à ces comptes compromis. Utilise toujours des mots de passe forts et uniques, ou un gestionnaire de mots de passe fiable.

Réseau privé virtuel

Comme mentionné, un VPN chiffre ta connexion, surtout sur les réseaux publics. Il n’élimine pas à lui seul tout risque de cryptojacking, mais il réduit les chances que des pirates interceptent ton trafic ou insèrent des scripts malveillants pendant ta navigation.

Découvrir les échanges cross-chain pour des trades plus sûrs

Le cryptojacking ne vise pas seulement tes avoirs actuels, il peut aussi te compliquer la vie quand tu veux explorer de nouveaux projets ou déplacer tes actifs efficacement. Connaître des solutions d’échange plus sûres peut t’aider à réduire les risques. Un bon service cross-chain te permet de passer d’un réseau à un autre sans étapes compliquées ni frais démesurés.

Pourquoi le cross-chain est important

Sur un marché aussi rapide, tu peux trouver des projets intéressants sur différentes blockchains. Les échanges cross-chain te permettent de gérer des swaps de tokens, par exemple d’Ethereum vers un autre réseau, de façon fluide. Cette agilité t’évite de rester coincé sur une seule chaîne, ce qui est pratique si tu veux diversifier sur plusieurs projets.

À propos de xgram

Si tu recherches un swap cross-chain ou un échange classique rapide et efficace, xgram peut être une option pratique. Contrairement à de nombreuses plateformes qui exigent la connexion d’un wallet, xgram te permet d’échanger de la crypto sans lier ton portefeuille personnel. Cela aide à garder tes clés privées plus en sécurité. Tu peux réaliser des transactions entre différents réseaux en une seule étape, et économiser les frais généralement associés aux bridges. En évitant de multiplier les intégrations de wallets, xgram réduit aussi les points de faiblesse que les hackers peuvent viser. L’utiliser pour tes swaps du quotidien peut être un moyen fluide de gérer tes actifs tout en réduisant le risque que des scripts malveillants interceptent tes transactions.

Avantages supplémentaires

Des services comme xgram peuvent aussi être pratiques si tu es souvent en déplacement. Tu peux te connecter et réaliser des échanges sans jongler avec plusieurs extensions de navigateur ou multiples identifiants, ce qui diminue la surface d’attaque exploitable par des scripts de cryptojacking. Cela dit, il reste essentiel d’appliquer les conseils de sécurité évoqués plus haut—quelle que soit la plateforme, elle ne sera jamais plus sûre que les habitudes de l’utilisateur.

Résumé

Le cryptojacking est une menace discrète qui peut se cacher dans un simple onglet de navigateur ou détourner ton système sans prévenir. Le principe est simple : des attaquants utilisent les ressources de ton appareil pour miner des cryptomonnaies pour leur propre compte. En repérant un ralentissement marqué, une consommation électrique en hausse ou des pics CPU suspects, tu peux identifier plus vite une activité douteuse. Ensuite, de bonnes pratiques de cybersécurité—analyses régulières, mots de passe solides, logiciels à jour et prudence sur le Wi-Fi public—contribuent fortement à protéger tes appareils.

Les exchanges cross-chain comme xgram apportent un angle supplémentaire à ce sujet en te permettant de gérer ta crypto avec moins de frais et moins d’intégrations de wallets, ce qui renforce ta sécurité globale. En combinant de bons réflexes de sécurité avec les bonnes plateformes d’échange, tu restes aux commandes, avec le contrôle total de tes appareils et de tes transactions.

FAQ

Le cryptojacking, c’est quoi en termes simples ?

Le cryptojacking, c’est quand des hackers installent un logiciel caché qui mine des cryptomonnaies sur ton appareil sans ton accord. Ils utilisent ta puissance CPU ou GPU et restent souvent invisibles, te laissant avec un système lent et des factures d’énergie plus élevées.Comment détecter le cryptojacking sur mon téléphone ou mon ordinateur ?

Surveille les problèmes de performance soudains, la surchauffe et une batterie qui se vide plus vite. Tu peux aussi vérifier l’utilisation CPU dans le Gestionnaire des tâches ou le Moniteur d’activité pour voir si des processus inconnus consomment beaucoup de ressources.Le cryptojacking est-il plus fréquent que d’autres menaces ?

Même si le ransomware et le phishing attirent plus l’attention, le cryptojacking est lui aussi très répandu. Les attaquants l’apprécient parce qu’il ne s’affiche pas avec des pop-ups ou des demandes de rançon : il mine de la crypto en silence, le plus longtemps possible.Un simple antivirus suffit-il à empêcher le cryptojacking ?

Un antivirus ou un anti-malware aide, mais tu dois aussi garder tes logiciels à jour, utiliser des mots de passe forts et éviter les liens suspects. Cette approche multi-couches réduit ton risque de manière significative.Les échanges cross-chain protègent-ils mieux mes cryptos ?

Les exchanges cross-chain peuvent réduire certains risques en simplifiant les transactions et en limitant le nombre d’outils nécessaires. Par exemple, xgram ne te demande pas de connecter ton wallet personnel, ce qui diminue l’exposition aux attaques potentielles. Garde malgré tout de bonnes pratiques de sécurité et choisis des plateformes réputées pour une protection maximale.